Przestępcy atakują: nowe złośliwe oprogramowanie kradnie poufne dane

Eksperci od bezpieczeństwa zalecają dużą ostrożność. Bezpłatny program, który mogą im zaoferować oszuści to w rzeczywistości złośliwe oprogramowanie, które zdolne jest zdolne do zbierania poufnych informacji z zainfekowanych komputerów takich jak: pliki cookie, hasła, informacje autouzupełniania i informacje o portfelu kryptowalut.

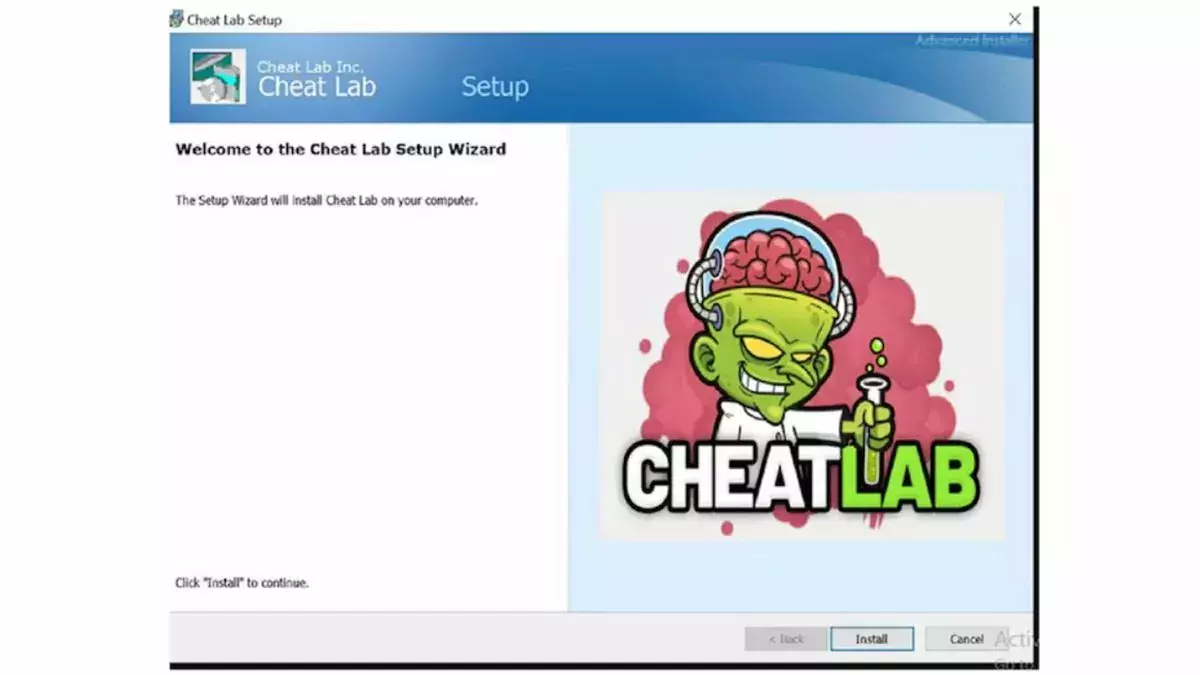

Oprogramowanie tego typu rozpowszechnia się pod nazwą „Cheat Lab”. Autorzy obiecują korzyści w grach oraz zachęcają osoby, których to dotyczy, do zwabienia znajomych w pułapkę. To potężne oprogramowanie to wyrafinowane oszustwo jak stwierdzają badacze ds. bezpieczeństwa McAfee, którzy je przeanalizowali.

To nowa odmiana dobrze znanego oprogramowania Redline

Badacze ds. bezpieczeństwa firmy McAfee ustalili, że nowe oszustwo jest odmianą dobrze znanego szkodliwego oprogramowania Redline. Jest ono rozpowszechniane na całym świecie za pośrednictwem różnych kanałów i atakuje cenne dane użytkowników.

Szkodliwe oprogramowanie Redline podszywa się pod wersje demonstracyjne narzędzi do oszukiwania zwanych „Cheat Lab” i „Cheater Pro” za pośrednictwem adresów URL powiązanych z repozytorium „vcpkg” firmy Microsoft na GitHubie.

Szkodnik trafia do graczy za pośrednictwem pozornie nieszkodliwych adresów URL należących do repozytorium GitHub firmy Microsoft. Plik ZIP zawiera plik instalacyjny MSI. Po zainstalowaniu program tworzy dwa pliki – compilator.exe i lua51.dll – a także tworzy plik „readme.txt”. Ten ostatni zawiera złośliwy kod bajtowy Lua. Co ważne, dla zwiększenia wiarygodności gracze otrzymują komunikat przynętę mówiący, że mogą otrzymać bezpłatną, w pełni licencjonowaną kopię programu oszukującego, jeśli przekonają znajomych do jego zainstalowania.

W celu dystrybucji swojego złośliwego oprogramowania złodzieje informacji zazwyczaj wykorzystują oszustwa reklamowe. Mogą to być opisy filmów w YouTube, pliki do pobrania P2P, czy też zwodnicze witryny pobierania oprogramowania. Dlatego amatorom gier zaleca się zachowanie ostrożności. W szczególności unikania niepodpisanych plików wykonywalnych i pobierania ich z podejrzanych witryn. NIE PRZEGAP:Uwaga na nowego sprytnego trojana. Złośliwe oprogramowanie dla Androida omija zabezpieczenia i kradnie dane